渗透测试基础知识点全解析:从理论到实践的系统回顾

在网络安全攻防对抗体系中,渗透测试是连接理论知识与实际防护的核心实践环节,也是互联网网络安全工作人员必备的核心技能之一。无论是企业安全合规检测、内部安全体系优化,还是攻防演练中的实战对抗,渗透测试的基础能力都直接决定了工作效率与防护效果。本文将以专业视角,从专业分析、原理剖析、具体实战、经验总结到整体总结,系统拆解渗透测试的基础知识点,帮助从业者构建完整的基础认知体系。

渗透测试的核心价值与应用场景

从网络安全行业发展趋势来看,随着数字化转型的深入,网络攻击手段日趋多样化、隐蔽化,企业面临的安全风险持续攀升。渗透测试作为一种“主动防御”手段,通过模拟黑客的攻击思路与方法,在授权范围内对目标系统、网络、应用进行安全性检测,提前发现潜在漏洞并给出修复建议,其核心价值在于“防患于未然”,将安全风险扼杀在萌芽阶段。

从应用场景来看,渗透测试的基础能力覆盖多个核心场景:一是企业日常安全巡检,通过基础渗透测试排查Web应用、服务器、网络设备等的常见漏洞;二是新系统上线前的安全验证,确保系统在投入使用前具备基础的安全防护能力;三是安全合规需求,如等保2.0等相关法规明确要求企业定期开展渗透测试工作;四是内部攻防演练,新手通过基础渗透测试实践积累实战经验,提升攻防对抗能力。对于互联网网络安全工作人员而言,扎实的渗透测试基础是后续开展高级攻防、漏洞挖掘、应急响应等工作的前提,也是职业发展的核心竞争力之一。

渗透测试的核心逻辑与基础理论

渗透测试的核心原理并非“恶意攻击”,而是“合规性模拟攻击”,其核心逻辑是“模拟攻击者视角,发现并验证安全漏洞,提出修复方案”,整个过程需严格遵循“授权、合规、可控”三大原则——这是渗透测试与黑客攻击的本质区别,也是所有基础实践的前提。

从基础理论支撑来看,渗透测试主要依赖两大核心理论:一是“漏洞利用理论”,即任何系统都存在潜在的安全漏洞(如配置错误、代码缺陷、权限管理不当等),攻击者可通过漏洞实现权限提升、数据窃取等攻击目的,渗透测试正是对这一过程的模拟;二是“攻防对抗理论”,渗透测试是攻防思维的具象化实践,测试人员需要站在攻击者的角度思考“如何突破防护”,同时站在防御者的角度思考“如何修复漏洞”。

从核心分类来看,渗透测试的基础分类可分为三大类:按测试目标可分为网络渗透测试、Web应用渗透测试、移动应用渗透测试等;按测试范围可分为黑盒测试(无目标系统任何信息)、白盒测试(掌握目标系统全部信息)、灰盒测试(部分掌握目标信息);按测试方式可分为手动渗透测试、自动化渗透测试,新手入门阶段需重点掌握黑盒测试与手动渗透测试的基础逻辑,这是理解后续实战操作的关键。

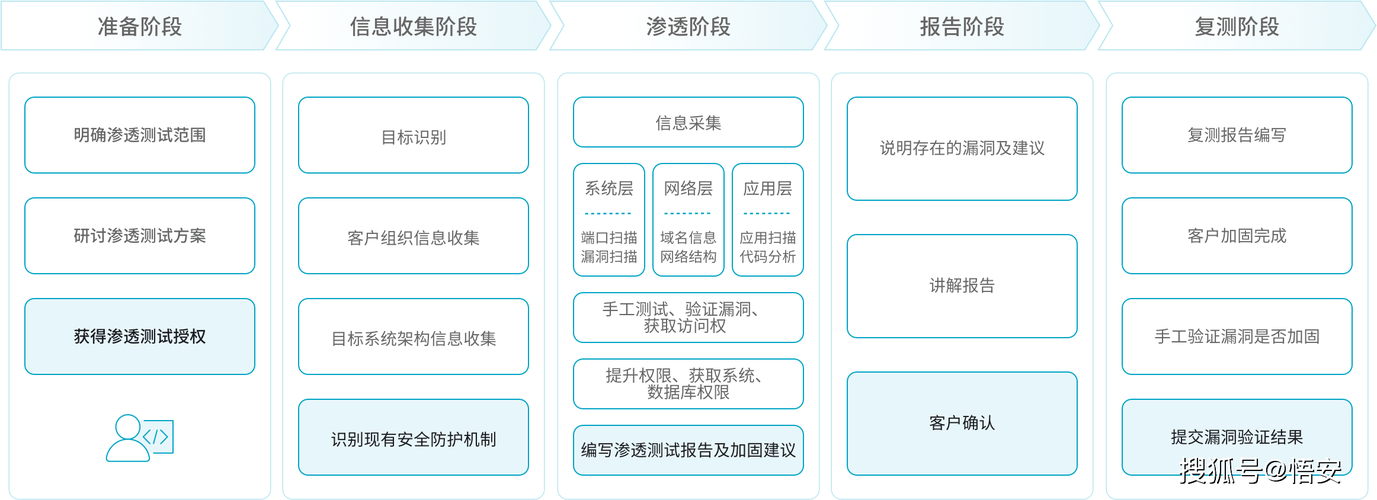

渗透测试基础流程与核心操作

渗透测试的基础流程遵循“准备-侦察-扫描-利用-提升-清理-报告”七大核心步骤,每个步骤都有明确的目标与基础操作要求,新手需逐一掌握并形成标准化操作习惯。

1. 准备阶段:明确目标与授权

这是渗透测试的前置核心步骤,也是避免法律风险的关键。基础操作要点包括:一是与需求方明确测试目标(如具体的Web站点、服务器IP、网络范围等);二是明确测试范围(如是否允许对目标进行拒绝服务攻击、是否允许获取敏感数据等);三是获取正式的书面授权文件,明确测试时间、责任界定等核心内容。新手需注意:任何未授权的渗透测试行为都可能违反《网络安全法》等相关法律法规,坚决杜绝“无授权测试”。

2. 侦察阶段:收集目标信息

侦察阶段的目标是尽可能收集目标系统的相关信息,为后续攻击提供依据,核心分为“被动侦察”与“主动侦察”两种基础方式。被动侦察无需直接与目标系统交互,常见操作包括:通过Whois查询获取域名注册信息(如注册人、联系方式、服务器IP等);通过搜索引擎(如、百度)的高级语法(如site、inurl等)收集目标站点的页面信息、后台地址等;通过社交媒体、招聘平台收集目标企业的技术架构、人员信息等。主动侦察需要直接与目标系统交互,基础操作包括:通过ping命令测试目标主机是否存活;通过命令查看网络拓扑路径;通过端口扫描工具(如Nmap)扫描目标主机开放的端口及对应的服务(如80端口对应Web服务、22端口对应SSH服务等)。新手入门推荐优先掌握Nmap的基础使用命令,如“nmap -sS 目标IP”(半开放扫描,隐蔽性较强)。

3. 扫描阶段:发现潜在漏洞

扫描阶段的核心是通过工具或手动方式,发现目标系统的潜在安全漏洞。基础操作包括:一是服务版本探测,通过Nmap等工具确定目标开放端口对应的服务版本(如 2.4.49、MySQL 5.7等),因为特定版本的服务可能存在已知漏洞;二是漏洞扫描,使用基础漏洞扫描工具(如、AWVS等)对目标系统进行扫描,获取漏洞列表(如SQL注入、XSS跨站脚本、弱口令等);三是手动验证,对扫描工具发现的漏洞进行初步验证,排除误报(工具扫描存在一定误报率,手动验证是提升测试准确性的关键)。新手需注意:不要过度依赖自动化工具,需理解漏洞的基本原理,才能准确判断漏洞的真实性。

4. 利用阶段:验证漏洞并获取权限

利用阶段是渗透测试的核心实战环节,即通过漏洞利用工具或手动编写exp(漏洞利用脚本),验证漏洞的可利用性,并尝试获取目标系统的权限。新手入门需重点掌握常见基础漏洞的利用方法,如:SQL注入漏洞,可通过手动输入特殊语句(如“' or 1=1--”)验证漏洞存在,再使用等工具进行自动化利用,获取数据库信息;弱口令漏洞,针对目标系统的登录界面(如后台管理系统、SSH登录),使用常见弱口令字典(如admin/admin、root/等)进行暴力破解,获取登录权限;文件上传漏洞,针对Web应用的文件上传功能,尝试上传恶意脚本文件(如php一句话木马),获取服务器控制权。需要注意的是,利用阶段需严格控制操作范围,避免对目标系统造成不可逆的破坏。

5. 提升阶段:扩大控制范围

如果利用阶段获取的是普通用户权限,需通过权限提升操作,获取目标系统的更高权限(如管理员权限、root权限),以便全面排查系统安全隐患。基础权限提升方法包括:利用系统配置错误(如文件权限过高、计划任务配置不当等);利用系统漏洞(如的MS17-010漏洞、Linux的脏牛漏洞等);查看系统内的敏感文件(如/etc/、/etc/等),获取用户信息并尝试破解密码。新手入门阶段无需掌握复杂的权限提升技巧,重点理解“权限分层”的概念,以及常见的基础提权思路。

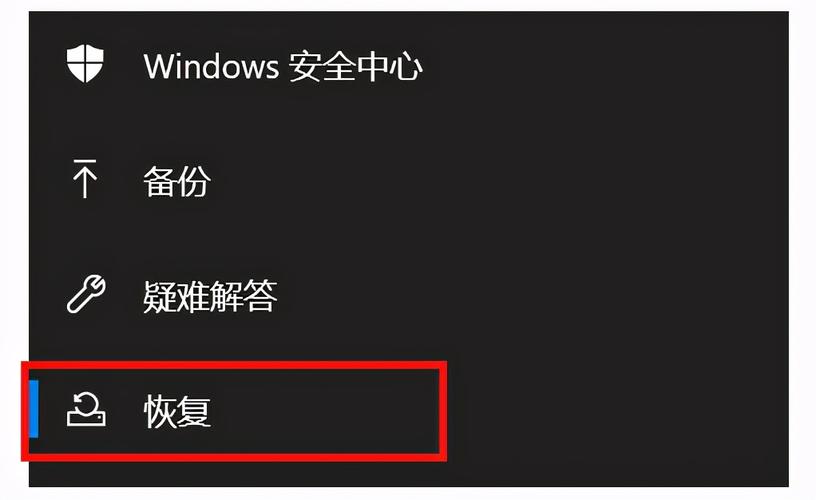

6. 清理阶段:消除测试痕迹

渗透测试完成后,必须对测试过程中留下的痕迹进行清理,避免影响目标系统的正常运行。基础操作包括:删除测试过程中上传的恶意文件、创建的测试账号;清理测试过程中产生的日志记录(如登录日志、操作日志等);恢复测试过程中修改的系统配置。这是渗透测试人员的职业素养,也是保障目标系统安全的重要环节。

7. 报告阶段:整理成果并给出建议

报告阶段是渗透测试的收尾环节,也是体现测试价值的关键。基础报告框架包括:测试概述(测试目标、范围、时间、方法等);漏洞详情(漏洞位置、漏洞级别、漏洞原理、利用过程等);修复建议(针对每个漏洞给出具体、可落地的修复方案,如升级服务版本、修改配置、过滤特殊字符等);风险评估(评估漏洞可能造成的安全风险,如数据泄露、系统瘫痪等)。新手撰写报告时需注意:语言要专业、严谨,避免模糊表述;修复建议要具体,具备可操作性,方便需求方落地执行。

8. 新手必备基础工具清单

入门阶段无需追求复杂工具,掌握以下基础工具即可开展基础渗透测试工作:端口扫描工具Nmap;漏洞扫描工具(开源免费)、AWVS(商业工具,功能强大);Web漏洞利用工具(SQL注入专用)、Burp Suite(Web应用代理,可用于抓包、改包、漏洞验证);密码破解工具Hydra(暴力破解专用);远程控制工具(连接Linux服务器)、等。新手需重点掌握工具的基础使用方法,理解工具背后的原理,避免“只会点鼠标”的工具依赖。四、经验总结:新手学习渗透测试基础的常见误区与规避技巧

新手在学习渗透测试基础的过程中,很容易陷入一些误区,影响学习效率与实践效果。结合行业实践经验,总结以下4个核心误区及规避技巧:

1. 误区一:重工具、轻原理

很多新手入门时过度依赖自动化工具,只追求“工具跑得出结果”,却不理解漏洞的基本原理。这种情况下,一旦遇到工具无法识别的漏洞,就会无从下手。规避技巧:学习每个知识点时,先理解原理(如SQL注入的核心是输入验证不足),再学习工具使用,通过手动实践验证原理(如手动构造SQL注入语句),实现“原理+工具”的结合。

2. 误区二:忽视授权,触碰法律红线

部分新手急于实践,在未获取授权的情况下,对公共站点或他人系统进行渗透测试,这是严重的违法行为。规避技巧:始终牢记“授权是渗透测试的前提”,新手可通过搭建本地测试环境(如安装DVWA、等漏洞测试平台)、参与官方授权的CTF比赛等合法途径积累实践经验。

3. 误区三:知识点零散,缺乏体系化

渗透测试基础知识点较多,新手容易陷入“碎片化学习”,学完端口扫描又学漏洞利用,却无法将知识点串联起来。规避技巧:以“渗透测试流程”为核心主线,将每个知识点对应到流程的具体环节(如侦察阶段对应信息收集知识点),构建“流程化+模块化”的知识体系,确保知识点之间的逻辑连贯。

4. 误区四:害怕实战,只停留在理论学习

渗透测试是实践性极强的技能,只靠看书、看视频无法真正掌握。规避技巧:从简单的测试环境入手,如搭建DVWA漏洞平台,逐步完成信息收集、漏洞扫描、漏洞利用等全流程实践;每完成一个实践案例,及时总结经验,形成自己的操作手册。

总结:渗透测试基础学习的核心框架与进阶方向

综上,渗透测试的基础知识点可归纳为“三大核心模块”:一是基础理论模块,包括渗透测试的定义、原则、分类等核心概念;二是流程模块,即“准备-侦察-扫描-利用-提升-清理-报告”的标准化流程;三是工具与实践模块,包括基础工具的使用、常见漏洞的识别与利用等。新手学习的核心是先搭建完整的知识框架,再通过实践逐步深化对每个知识点的理解,避免“只见树木,不见森林”。

从进阶方向来看,掌握基础知识点后,可从以下三个方向深入学习:一是细分领域深耕,如专注于Web应用渗透测试、移动应用渗透测试等细分方向,积累特定领域的漏洞挖掘经验;二是工具开发与定制,学习等编程语言,开发适合自己的渗透测试工具或脚本,提升测试效率;三是攻防对抗进阶,参与CTF比赛、企业攻防演练等实战场景,提升复杂环境下的漏洞挖掘与应急响应能力。

对于互联网网络安全工作人员而言,渗透测试基础能力是职业发展的“敲门砖”,也是后续提升核心竞争力的基础。建议在学习过程中保持“理论+实践+总结”的习惯,不断积累实战经验,才能在日趋复杂的网络安全环境中发挥更大的价值。如果在学习过程中有具体的疑问,欢迎在评论区交流探讨!